Test d'envoi de mail avec openssl sous Linux

Il peut être intéressant de vérifier que son serveur Linux arrive bien à envoyer un mail en passant par une passerelle stmps avant d'incriminer une application par exemple.

Pour commencer depuis une console Linux on va générer un credential en base64. Pour cela on va adapter la commande suivante :

echo -ne '\0monlogin\0monpassword'| base64

Il faut bien laisser les \0 et remplacer monlogin et monpassword par le login et le mot de passe autorisé à accéder à votre passerelle smtps.

Exemple :

echo -ne'\0jojolafrite\0lxIeCkUu3QLCMg5r8' | base64

Mettre le résultat de côté pour la suite.

Il faut maintenant adapter la commande openssl ci-dessous pour se connecter à votre passerelle smtps

openssl s_client -starttls smtp -crlf -connect smtps.mondomain.local:587 -servername smtps.mondomain.local -debugUne fois connecté il faut annoncer le nom de votre client, cela doit être un FQDN. Il y a des chances pour qu'il doive être résolvable, surtout si vous avez une politique anti-spam stricte. L'enregistrement PTR (DNS reverse) doit être cohérent.

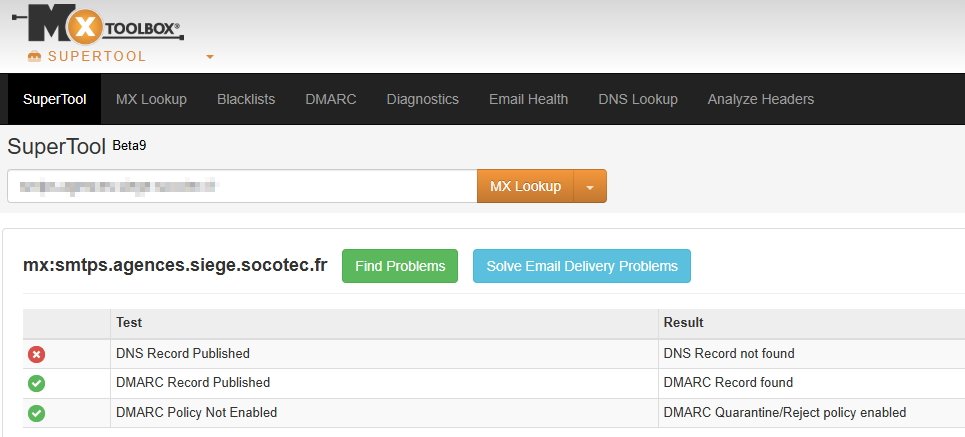

EHLO exempleclient.nomdomaine.comPour l'exemple, pour le client que l'on utilise, si on fait une recherche mx de son FQDN sur https://mxtoolbox.com/MXLookup.aspx cela indique que notre domaine possède un enregistrement DMARC (Domain-based Message Authentication, Reporting & Conformance) configuré dans les DNS. DMARC est un protocole de sécurité email qui permet de protéger le domaine contre l'usurpation d'identité (spoofing), d'authentifier les emails sortants et de définir comment les serveurs destinataires doivent traiter les emails non authentifiés. Sur ce dernier point il est indiqué ici que les mails non authentifiés sont rejetés. Donc autant vous dire que dans notre cas si on met n'importe quoi pour le FQDN client, il se ferait jeter direct !

Vient l'authentification avec AUTH, c'est ici que l'on va utiliser le login/mdp codé en base 64

Exemple

AUTH PLAIN VudHJlb24AZTdhRXU4V0N6UnhlKw==Vient le mail à proprement parler. Remplacez les valeurs suivant vos besoins

mail from: sender@maboite.com

rcpt to: destinataire@maboite.com

data

From: Jean PETIT <sender@maboite.com>

To: Alfonse LEGRAND <destinataire@maboite.com>

subject: send mail with TLS 1.2 connection

test

.Article(s) en relation(s)