Mise en place d'un modèle de sécurité renforcé

Comment mettre en place une stratégie de sécurité renforcée sur un Os Windows

Sur Windows il est possible d'appliquer les modèles de sécurité.

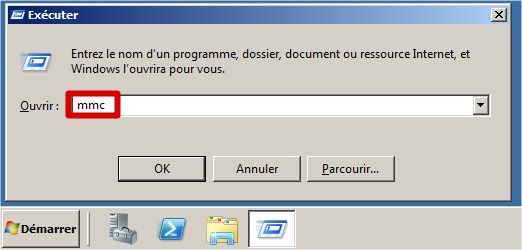

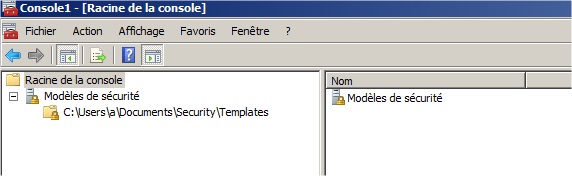

Pour y accéder, lancez une mmc

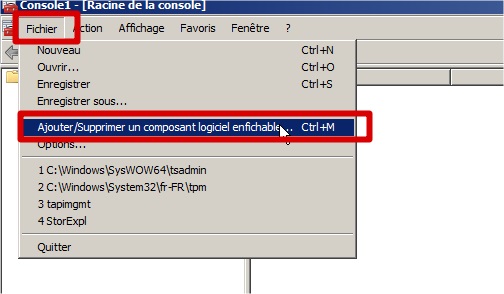

Cliquez sur "Ajoutez un composant"

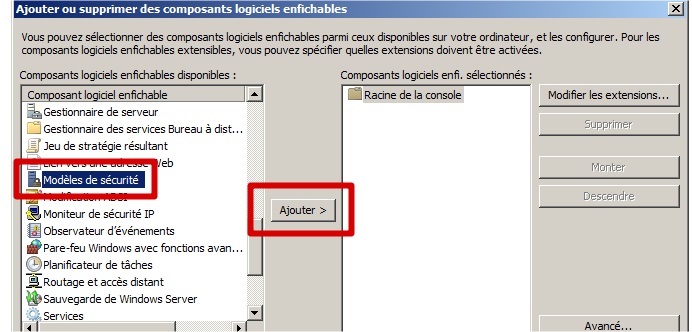

Ajoutez "Modèles de sécurité"

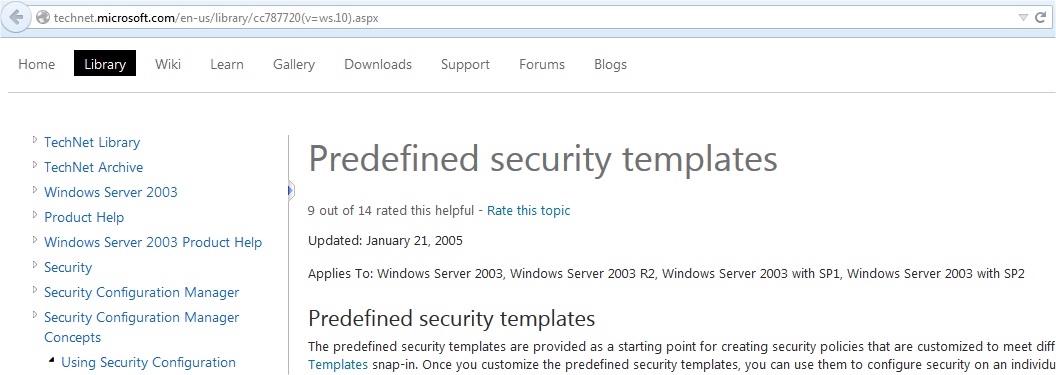

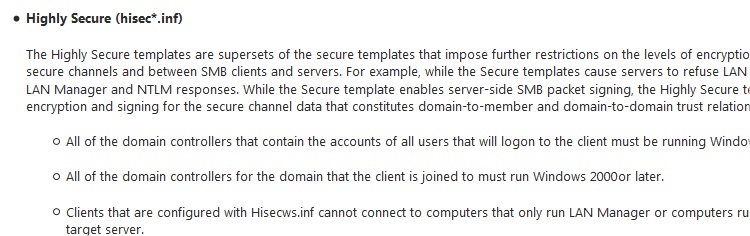

Sur Internet on trouve des "Predefined security templates" que l'on pourrait utiliser avec "Modèles de sécurité". Le problème est que cela ne s'applique pas à Windows 2008 et ultérieur.

Exemple avec la page Microsoft suivante

http://technet.microsoft.com/en-us/library/cc787720%28v=ws.10%29.aspx

Dans ces conditions il va être difficile d'appliquer des modèles comme le "Highly Secure"

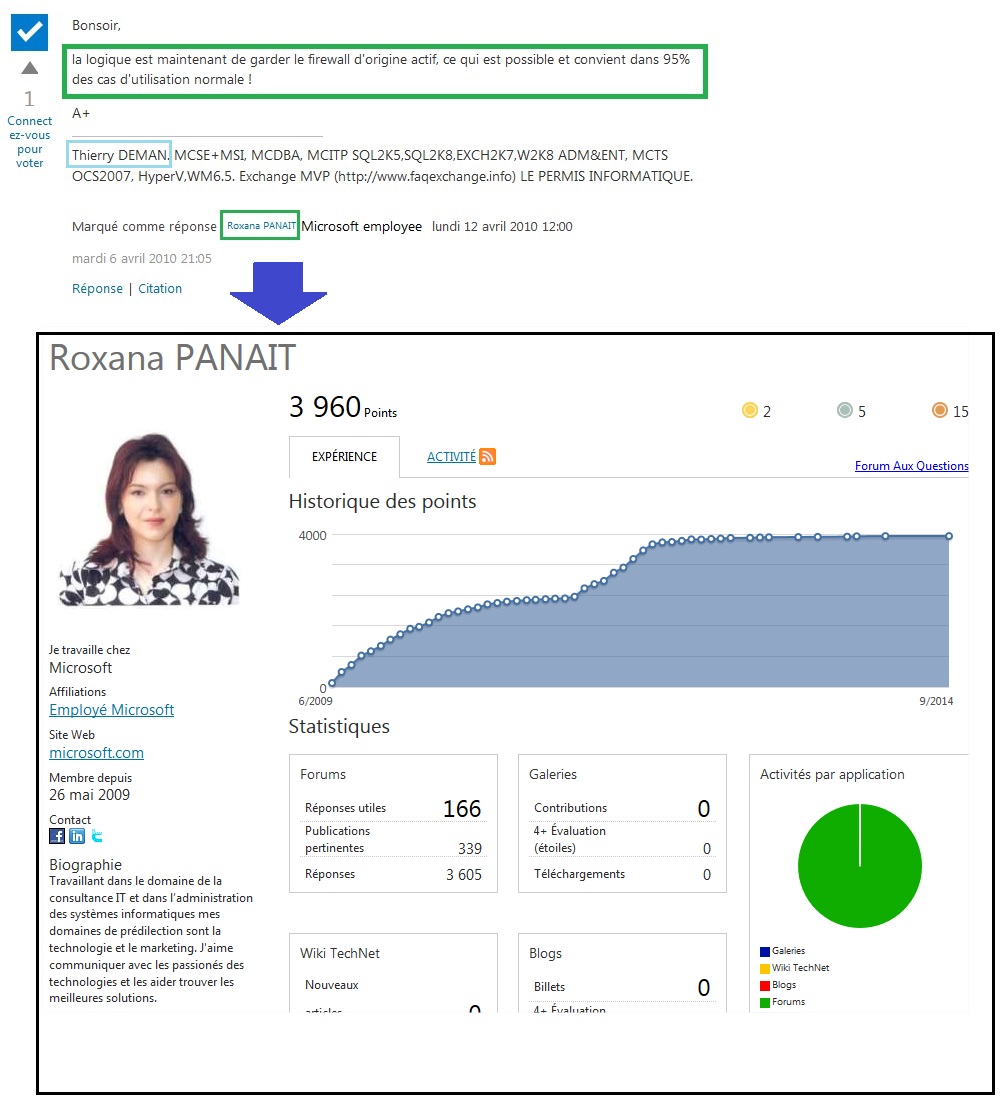

La tendance est de laisser actif le firewall de Windows et de le paramétrer comme il se doit. Une réponse dans ce sens a été approuvée par Roxana PANAIT de Microsoft :

http://social.technet.microsoft.com/Forums/virtualization/fr-FR/cac5a4ac-71e4-43c3-ba9a-71ed75cc5ef1/scurit?forum=windowsserver2008fr

On est ici sur un serveur 2008 R2 qui de plus est contrôleur de domaine AD.

De base il n'y a pas de modèles affichés

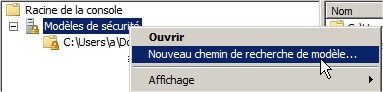

On peut commencer par faire un clic droit sur "Modèle de sécurité et cliquer sur "Nouveau chemin de recherche de modèle"

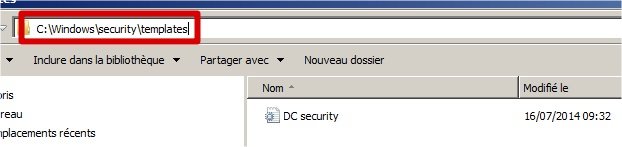

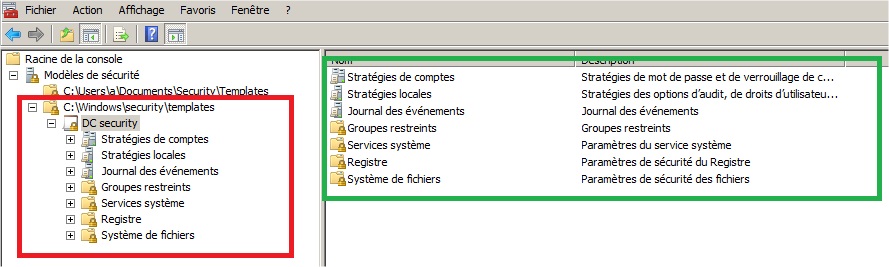

On peut ajouter le répertoire C:\Windows\security\templates qui, sur un DC, contient le modèle "DC security"

Cela affiche tout un ensemble de paramètres

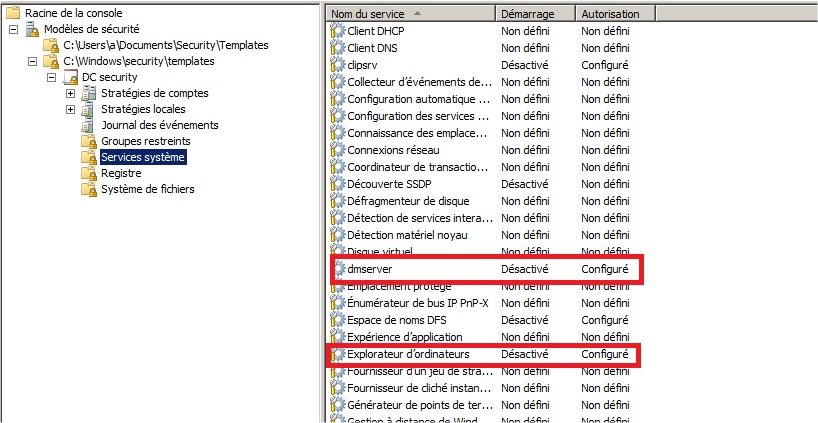

Mais après analyse seul très peu de paramètres sont configurés

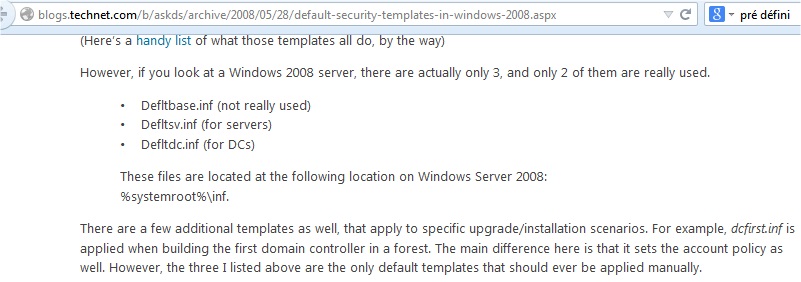

Comme indiqué sur le blog technet ci-dessous, sur un serveur 2008, seul 3 templates existent pour un serveur 2008 dont 2 sont exploitables

http://blogs.technet.com/b/askds/archive/2008/05/28/default-security-templates-in-windows-2008.aspx

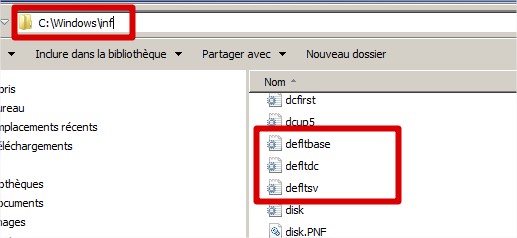

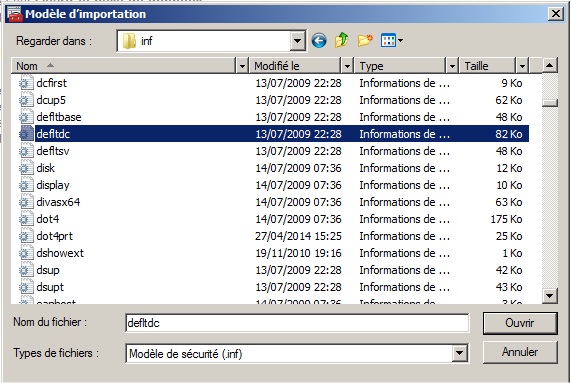

Ces 3 autres templates sont dans C:\Windows\inf

Ces fichiers se nomment :

Defltbase.inf (pas vraiment utilisé à priori)

Defltsv.inf (pour les serveurs)

Defltdc.inf (pour les DCs)

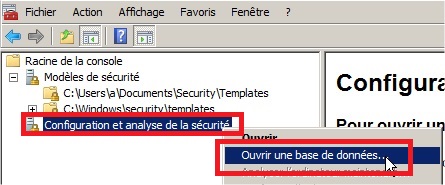

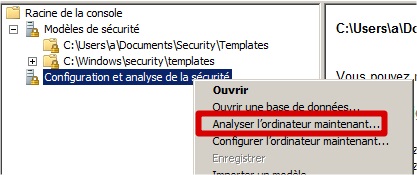

Le blog indique que l'on atout intérêt à ajouter le composant logiciel enfichable

"Configuration et analyse de la sécurité"

d'ensuite cliquer sur "Ouvrir une base de données"

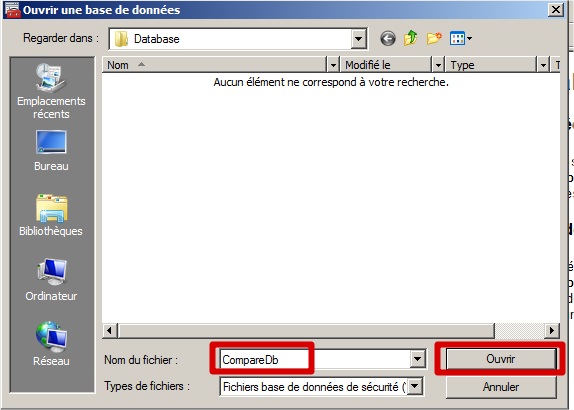

De créer une base

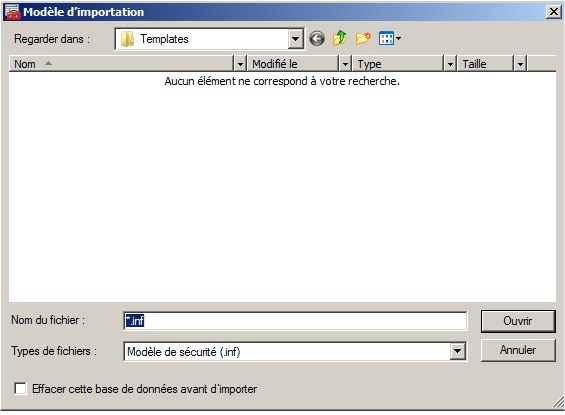

D'ouvrir un template (fichier en .inf)

Template que l'on peut donc trouver par exemple dans C:\Windows\inf

Et de lancer une analyse

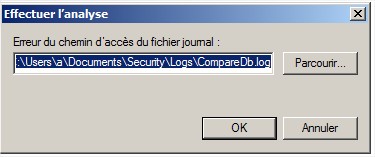

Ce qui va créer un fichier de log

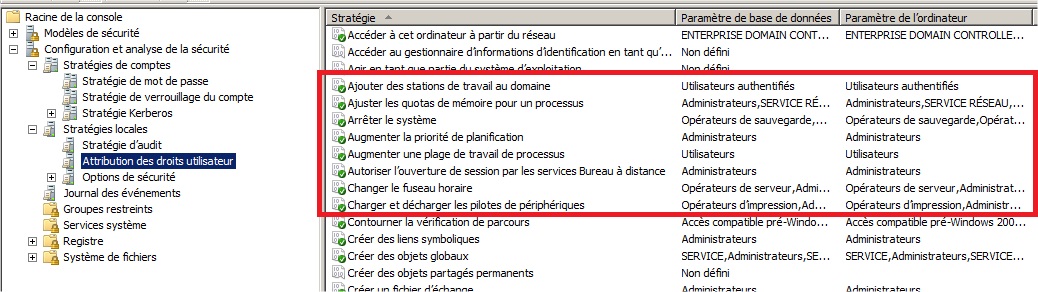

En passant en revue les paramètres, quand l'un d'eux est dans le template (.inf) que l'on a utilisé, une comparaison avec ceux en place sur l'ordinateur est effectuée. Si les paramètres sont déjà en place une icône verte est indiquée. Si les paramètres ne sont pas identiques alors c'est une icône rouge qui est affichée.

On peut appliquer les paramètres, mais il est préférable d'également sauvegarder ceux en place afin de pouvoir revenir en arrière en cas de problème.

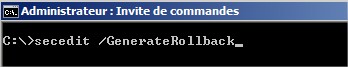

Pour cela on va utiliser la commande secedit /GenerateRollback avec un ensemble de paramètres

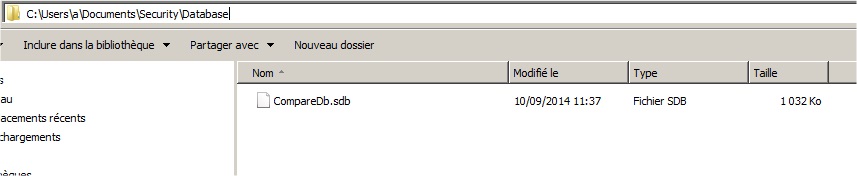

La commande va nécessiter de préciser l'emplacement de la base sdb que l'on a créé après avoir ajouté le composant "Configuration et analyse de la sécurité".

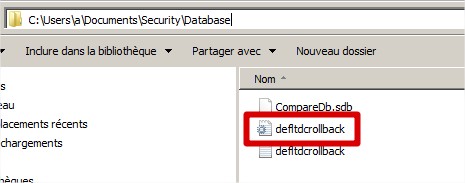

Dans notre exemple on a nommée cette base CompareDb.sdb et elle est dans l'emplacement par défaut qui est ici dans

%userprofile%\Documents\Security\Database

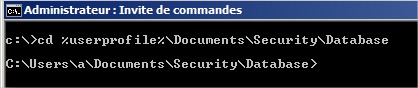

On va commencer par se rendre dans le répertoire de la database avec la commande

cd %userprofile%\Documents\Security\Database

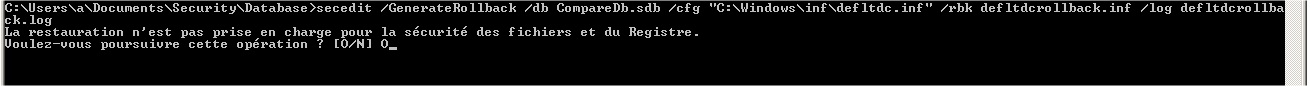

Ensuite on utilise la commande secedit /GenerateRollback avec le nom du fichier contenant la base, le template de sécurité à appliquer, le nom du fichier .inf pour effectuer le retour arrière et le nom du fichie de log, ce qui pour nous donne la commande

secedit /GenerateRollback /db CompareDb.sdb /cfg "C:\Windows\inf\defltdc.inf" /rbk defltdcrollback.inf /log defltdcrollback.log

Un avertissement concernant la capacité de retour arrière pour les droits ntfs et au niveau du registre sera affi

Je n'ai pas testé mais le rollback doit s'effectuer en applicant le .inf de rollback généré (ici defltdcrollback.inf)

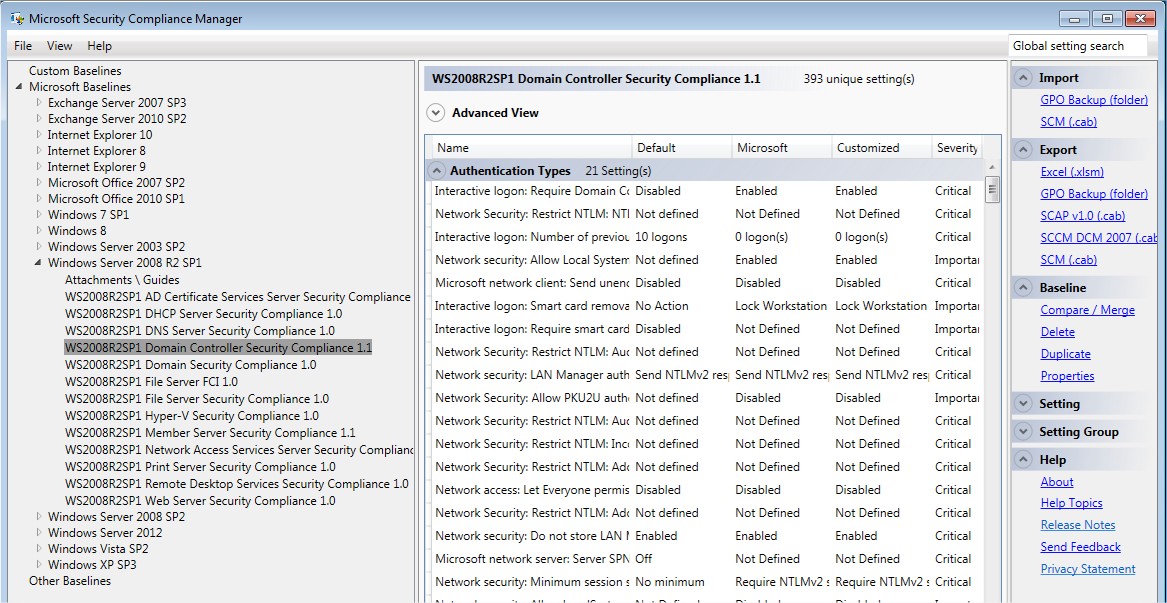

Toujours dans le cadre de la mise en place d'un modèle de sécurité renforcé pour Windows, le site suivant parle de MS SCM / Security Compliance Manager

http://www.windowsecurity.com/articles-tutorials/windows_os_security/Windows-Security-Tools.html

L'outil est assez lourd et demande l'installation d'un SQL Express.

Il reprend le principe du composant logiciel enfichable "Configuration et analyse de la sécurité" en plus complet. Voici une première capture de l'outil

Pages Web

| Site Web | Description |

|---|---|

| blogs.technet.com | Blog Default Security Templates in Windows 2008 |

| Windowsecurity.com : article | Un tour d'horizon des outils de sécurité qui existent pour Windows. On y parle en bien de Microsoft Security Compliance Manager |

| Microsoft Security Compliance Manager | Page de téléchargement de Microsoft Security Compliance Manager |

Article(s) suivant(s)